Une tendance lourde actuellement en terme de propagation d’infection, de malware, de badware et autres « machine-pas -sympa »ware est l’exploitation des vulnérabilités des logiciels installés sur les PC des pauvres internautes.

Mais, comment savoir si notre PC est vulnérable ?

Est ce que les mises à jour automatique suffisent?

Le site secunia propose une série d’outils permettant de répondre à cette question. ->scanner de vulnérabilité de Sécunia

il y a trois outils, les deux premiers sont gratuits pour les particuliers:

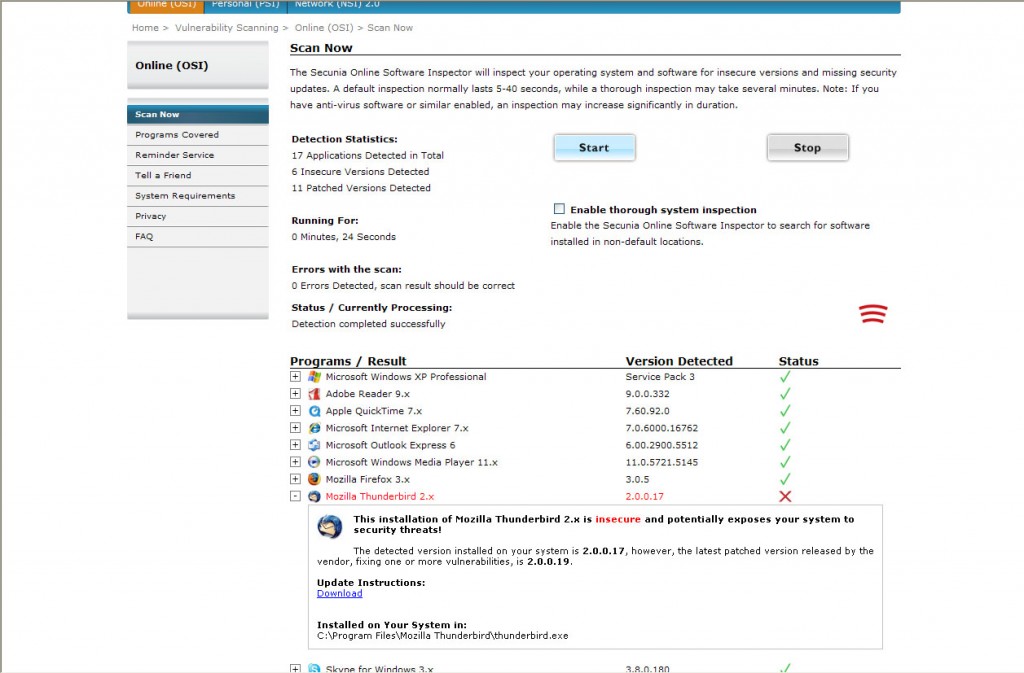

Online Scan Inspector

il fonctionne sur le modèle des analyseurs en ligne (en acceptant un composant ActiveX). Il se contente de vérifier si vos logiciels sont bien à jour (en fait il a une liste de 70 logiciels).

Il propose alors de télécharger la ou les mises à jour manquantes

-

Quicktime : je m’en sers pas… le risque paraît faible,

-

Adobe Flash Player 9 : mais trouve aussi une version 10 à jour… je pensais que le changement de version écraserait la version précédente, ce n’est visiblement pas le cas

-

Sun Java JRE: il me trouve 4 versions dont la dernière version à jour. Là ça aurait été plus inquiétant.

Pour le coup, j’imagine que le scanner vérifie uniquement les numéros de versions des produits installés et à simplement remontés les informations désinstallations précédentes. Ça explique la rapidité de l’analyse mais finalement ne me rassure pas vraiment.

(j’ai quand même mis à jour Thunderbird et Quicktime…on ne sait jamais! Rien ne dit que je n’ouvre pas un jour un mail mal formé dans Thunderbird et contenant une vidéo QT compromise )

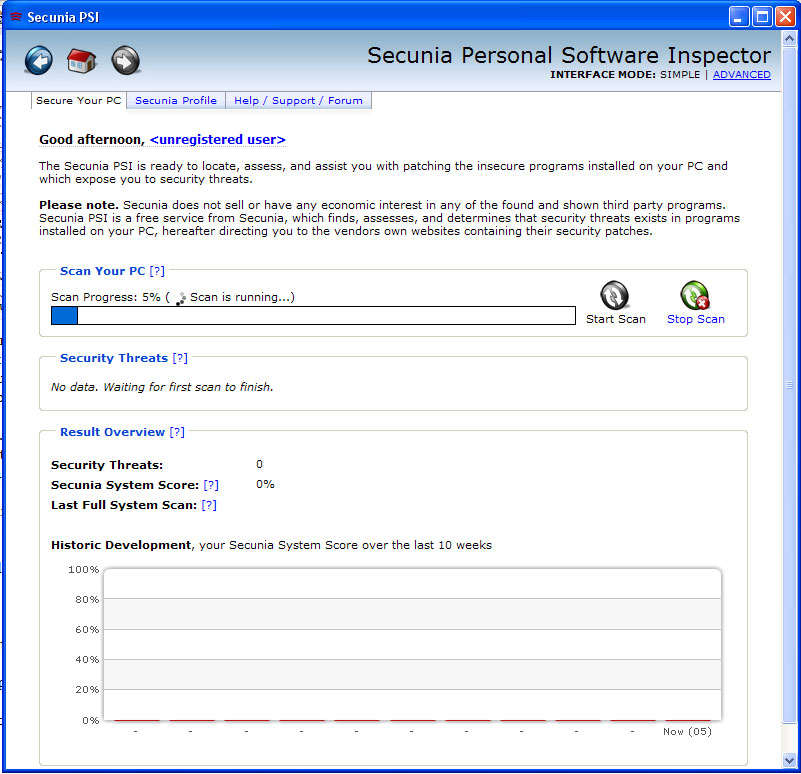

Personal Scan Inspector

Voyons ce que ce second outils apporte…

Il s’agit donc d’une petite application à télécharger en local.

Je vous invite à lire le readme avec attention, en particulier la partie connectivité.

On lance un premier scan

Lors des scans, je vous conseille de suspendre votre antivirus. Mon KIS 2009 a réagit un peu vivement quand PSI est passé sur VNC… Je vais devoir le restaurer…

Cela dure quelques minutes (une vingtaine dans mon cas), et le résultat s’affiche: mon score est 96 %. (Je n’ai pas la moindre idée de ce que cela signifie… mais cela semble positif)

Plus sérieusement, je découvre une vulnérabilité (niveau de menace 4 sur 5) de plus concernant OpenOffice. Une info bulle indique qu’un attaquant peut prendre le contrôle complet de ma machine. Je clique donc sans attendre sur la solution proposée. Pendant que le correctif se télécharge, je cherche ce que fait open-office sur ma machine et maudit l’intégrateur qui me l’a installer pour faire plaisir quand j’ai acheté mon PC.

Je ne fais la mise à jour que pour « battre » mon score et avoir plus de 96%.

La seule mise à jour d’open-office me fait atteindre les 97%. (youpi!!!)

Pour info, PSI prend en charge le déroulement des mises à jour et le score comme la liste des vulnérabilités détectés se met à jour en dynamique.

Networker Software Inspector

Là il s’agit d’une offre commerciale à 20€ le poste…

Ce n’est pas la seule solution de gestion des vulnérabilités pour les parcs d’entreprises. Pour en savoir plus, souvenez-vous : Google est votre ami !

Tous ces outils et toutes l’actualité sur les vulnérabilités sont visible sur le site de secunia